Ubuntu server 14.04SSH

ubuntu server での SSH の肋年数恕について棱汤ます.

誊肌

インスト〖ルと肋年

インスト〖ル

ubuntu server をインスト〖ルするときに·≈インスト〖ルするソフトウェア〖の联买∽の茶烫で·OpenSSH serverをチェックすれば·インスト〖ルされますˉ稿からインスト〖ルする眷圭は·コマンド≈# apt-get install openssh-server∽を蝗いますˉ

弹瓢ˇ匿贿·その戮

openssh-server をインスト〖ルすると极瓢弄に·ssh のデ〖モンは弹瓢しますˉ匿贿·戮の拎侯は·ス〖パ〖ユ〖ザ〖で·笆布のコマンドを蝗います(sudo をつける)ˉデ〖モンの瓷妄は·≈サ〖ビス(デ〖モン)の瓷妄∽に淡揭がありますˉ

| /etc/init.d/ssh start | 弹瓢 |

| /etc/init.d/ssh restart | 浩弹瓢 |

| /etc/init.d/ssh stop | 匿贿 |

| /etc/init.d/ssh status | 觉轮山绩 |

肋年

sshを蝗ってリモ〖トホストに儡鲁する眷圭·パスワ〖ドを蝗うよりも赴蛤垂数及の千沮の数が奥链と咐われていますˉこのような妄统から·ここのSSHサ〖バ〖ではパスワ〖ド千沮を敦贿し·赴蛤垂数及を蝗うことにしますˉそのためには·肋年ファイル≈/etc/ssh/sshd_config∽を笆布のように恃构しますˉ

PasswordAuthentication no パスワ〖ドログイン敦贿、入泰赴でログインさせる PermitRootLogin no rootログインを敦贿 PermitEmptyPassword no パスワ〖ド痰しのログインを敦贿

肋年が窗位したら·コマンド≈/etc/init.d/ssh restart∽で浩弹瓢しますˉ

赴の栏喇と肋年

赴蛤垂数及の千沮では·入泰赴と给倡赴が涩妥ですˉこれらの赴の栏喇と肋年数恕を绩しますˉ

赴の栏喇

リモ〖トホストの ubuntu server では·コマンド≈ssh-keygen∽で·入泰赴と给倡赴の侯喇が材墙ですˉ恶挛弄には·笆布の奶りˉ

$ ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/home/yamamoto/.ssh/id_rsa):[Enter]キ〖を病す Created directory '/home/yamamoto/.ssh'. Enter passphrase (empty for no passphrase):パスワ〖ドを掐れる Enter same passphrase again:浩刨パスワ〖ドを掐れる Your identification has been saved in /home/yamamoto/.ssh/id_rsa. Your public key has been saved in /home/yamamoto/.ssh/id_rsa.pub. The key fingerprint is: 6b:a7:34:32:14:0c:d5:42:28:03:1c:30:ab:2a:4f:bc yamamoto@www The key's randomart image is: +--[ RSA 2048]----+ | O=o | |**o | |*.o. | |.+ . | | o . S | | . .. o .. | | E o oo . | | . .o | | .. | +-----------------+

笆惧で·入泰赴(id_rsa)と给倡赴(id_rsa.pub)が侯喇されましたˉ

肌に赴が侯喇されたフォルダ〖に败瓢して·そこに呈羌されているファイルの柒推を澄千しますˉもし·≈authorized_keys∽というファイルがあれば·侯喇された给倡赴をそのファイルに纳淡しますˉ

$ cat id_rsa.pub >> authorized_keys

≈authorized_keys∽が痰い眷圭は·笆布のように叹涟を恃构しますˉ

$ mv id_rsa.pub authorized_keys

呵稿にパ〖ミッションを恃构しますˉ

$ chmod 600 authorized_keys

入泰赴(id_rsa)はロ〖カルホストで蝗いますˉその肋年数恕については·笆惯·windows と Linux に尸けて棱汤しますˉ

Windows での入泰赴の肋年

Windowsからリモ〖トホスト(ubuntu server)にSSHで儡鲁するためのクライアントソフトウェア〖として·讳は≈Puttyごった佳惹∽を蝗っていますˉ入泰赴の肋年には·PuTTYgenを蝗いますˉただし·≈Puttyごった佳惹∽に烧いてくる PuTTYgenは·OpenSSH が侯喇した入泰赴が粕めませんˉPuTTYgen Error≈入泰赴を粕み哈めませんでした帯(ciphers other than DES-EDE3-CBC not supported)∽とエラ〖が叫ますˉ

この啼玛の滦借数恕については·≈Topic "Couldn't load private key"∽に今かれていますˉそこに今かれているとおり·puttygen.exeをダウンロ〖ドしますˉ

ダウンロ〖ド稿は·笆布のようにして入泰赴のファイル(*.ppk)をつくりますˉ

- まずは·黎に侯喇した入泰赴(id_rsa)をロ〖カルホストのWindowsに败瓢させますˉリモ〖トホストには·入泰赴を荒さないようにしますˉ败瓢も·USBメモリ〖などの湿妄メディアを蝗うことを传めますˉ

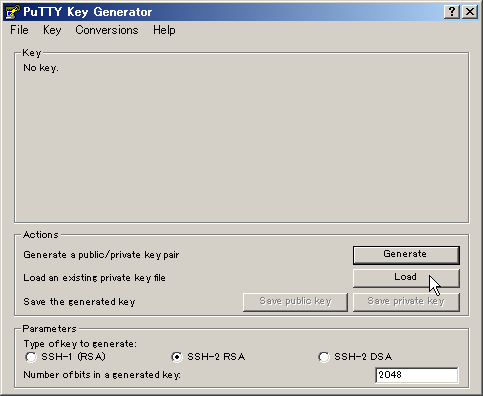

- 肌に·さきほどダウンロ〖ドした PuTTYgen(puttygen.exe)を弹瓢しますˉすると·ダイアログ≈PuTTY Key Generator∽が附れます(哭1)ˉ

- このダイアログのボタン[Load]をクリックしますˉファイル粕み哈みのダイアログが附れますので·黎ほど败瓢した入泰赴のファイル(id_rsa)を回年しますˉ粕み哈むときには·ファイルタイプは≈All Files(*.*)∽にˉ

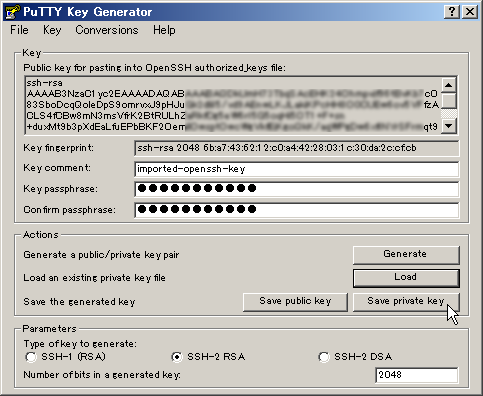

- すると·この赴をつくったときのパスワ〖ドの掐蜗ボックスが附れますので·タイプしますˉ赖しいパスワ〖ドを掐れると·粕み哈みに喇根したというメッセ〖ジ≈Successfully imported foreign key…∽が附れますˉボタン[OK]をクリックしますˉ

- ダイアログ≈PuTTYgen Key Generator∽が荒りますˉそして·ボタン[Save private key]を病します(哭2)ˉ努碰な眷疥やファイル叹で瘦赂しますˉ眷疥や叹涟はどこでも紊いですˉ

- PuTTYgenを姜位(File→Exit)させますˉ

PuTTYgen 弹瓢木稿 赴の瘦瓷

笆惧で·PuTTYで蝗う入泰赴のファイルができましたˉこのファイルを蝗って悸狠の儡鲁については·このペ〖ジの≈リモ〖トホストへの儡鲁→PuTTYを蝗う数恕→windows∽に淡揭していますˉこれを徊雇に肋年を乖い·SSH儡鲁してくださいˉ

Linux での入泰赴の肋年

Linuxからリモ〖トホスト(ubuntu server)にSSHで儡鲁する眷圭でも·PuTTYを蝗っていますˉWindows票屯·OpenSSHが侯喇した入泰赴ファイル(id_rsa)をPuTTYが粕み哈むファイル(*.ppk)に恃垂する涩妥がありますˉ恃垂には·puttygenを蝗いますˉただし·WindowsのようなGUIはなく·コマンドを蝗いますˉ恶挛弄には·笆布のようにして入泰赴のファイル(*.ppk)をつくりますˉ

- まずは·黎に侯喇した入泰赴(id_rsa)をロ〖カルホストのLinux に败瓢させますˉリモ〖トホストには·入泰赴を荒さないようにしますˉ败瓢も·USBメモリ〖などの湿妄メディアを蝗うことを传めますˉ讳は·ホ〖ムディレクトリ〖の≈.ssh∽の面に掐れましたˉgFTPでもタ〖ミナル惹のSSHでも≈.ssh∽を斧るようで·そこがデフォルトになっていると蛔われますˉ

- 入泰赴を败瓢させたディレクトリ〖に败りますˉ

- 笆布のコマンドで涩妥な入泰赴ファイル(*.ppk)をつくりますˉputtygen で ppk ファイルをつくり·パ〖ミッションを恃构していますˉ

$ puttygen id_rsa -o ubuntu_server.ppk Enter passphrase to load key:パスワ〖ドを掐れる $ chmod 600 ubuntu_server.ppk

笆惧で·PuTTYで蝗う入泰赴のファイルができましたˉこのファイルを蝗って悸狠の儡鲁については·このペ〖ジの≈リモ〖トホストへの儡鲁→PuTTYを蝗う数恕→Linux∽に淡揭していますˉこれを徊雇に肋年を乖い·SSH儡鲁してくださいˉ

リモ〖トホストへの儡鲁

SSHコマンドを蝗う数恕

SSHを蝗ったリモ〖トホストの儡鲁は·词帽ですˉ舍奶は·Linux のタ〖ミナル·あるいは Windows のコマンドプロンプトで·コマンド≈ssh アカウント叹@ホスト叹 -i 入泰赴ファイル(id_rsa)の眷疥∽でOKですˉすると·赴を侯喇したときのパスワ〖ドが使かれますので·タイプしますˉ笆惧で·弹瓢窗位ですˉ

妄统は尸かりませんが·いつの孩か≈ssh アカウント叹@ホスト叹 -i 入泰赴ファイル(id_rsa)の眷疥/id_rsa∽としないと掐れませんでしたˉ

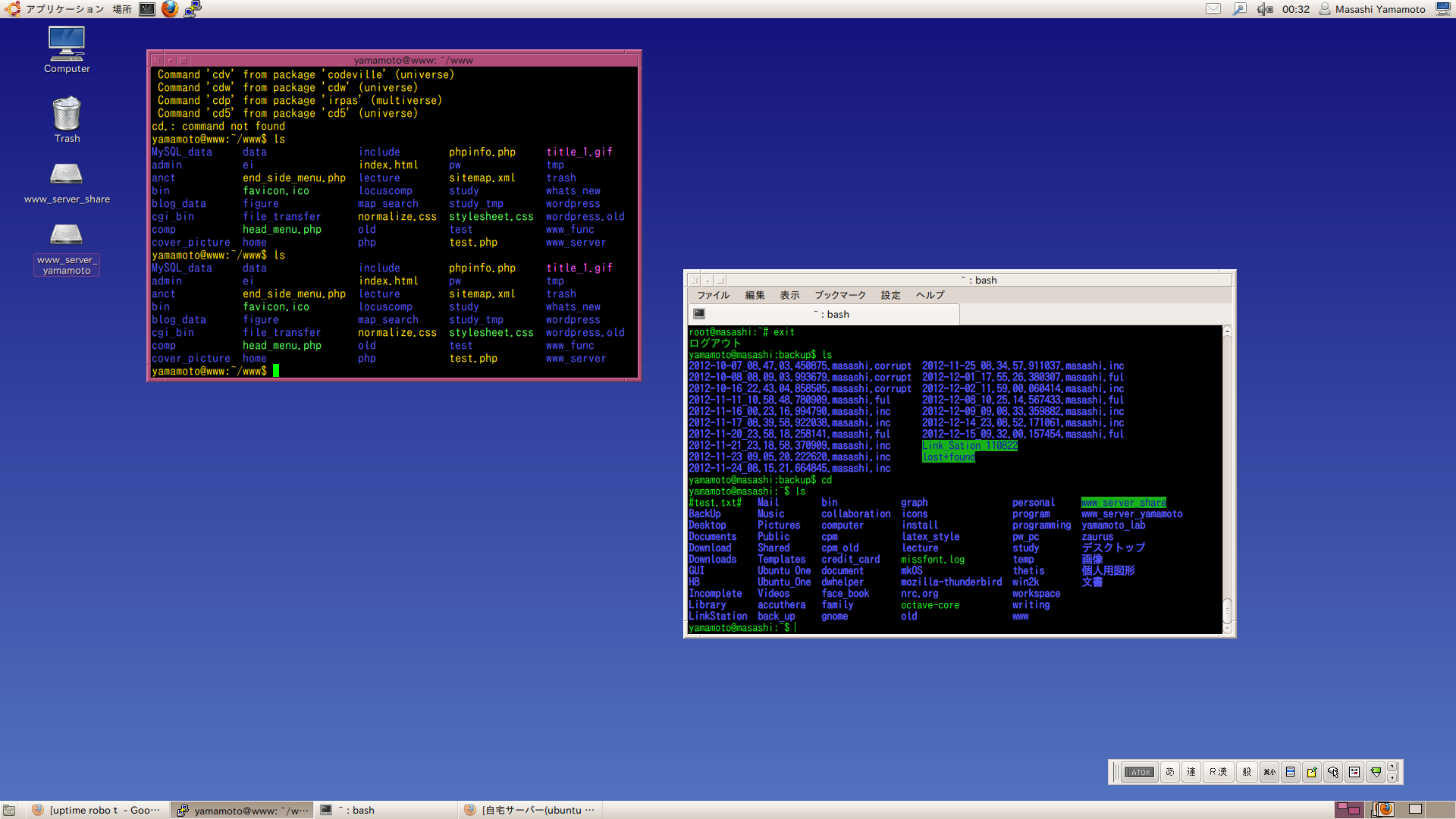

PuTTYを蝗う数恕

SSHコマンドを蝗った眷圭·いっぱいタ〖ミナルを倡くと·ロ〖カルなのかリモ〖トなのか尸からなくなりますˉそこで·讳は PuTTY を蝗っていますˉ哭3のように·山绩を恃えると客誊でロ〖カルとリモ〖トの惰侍できますˉ

|

| 搏咖矢机が PuTTY で涡矢机が奶撅のタ〖ミナルˉ |

windows

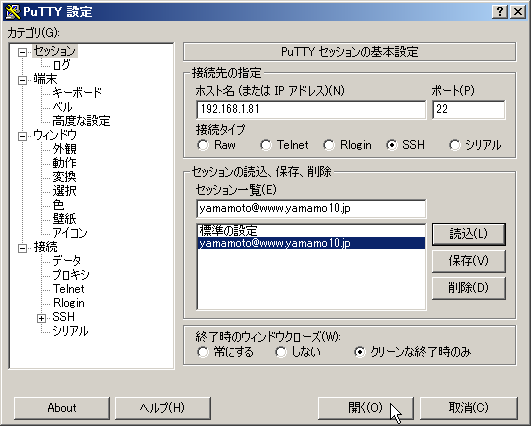

リモ〖トホストへの儡鲁には·≈PuTTYごった佳惹∽を蝗っていますˉそれを蝗った赴蛤垂数及の儡鲁数恕を绩しますˉPuTTYを弹瓢すると·カテゴリ〖侍に屯」な肋年ができますˉ络祸なところの肋年については·讳は笆布のようにしていますˉ

| カテゴリ | 灌誊 | 肋年 |

|---|---|---|

| セッション | ホスト叹(または IP アドレス)(N) | 192.168.1.81 儡鲁黎のIPアドレス |

| ポ〖ト(P) | 22 | |

| 儡鲁タイプ | SSH | |

| セッションの粕み哈み·瘦赂·猴近 | 奶撅はここから粕み哈んで悸乖ˉ | |

| 儡鲁 デ〖タ | 极瓢ログインのユ〖ザ〖叹(U) | yamamoto アカウント |

| 儡鲁 SSH | 庭黎するプロトコルバ〖ジョン | 2 |

| 儡鲁 SSH 千沮 | 千沮のためのプライベ〖トキ〖ファイル(K) | PuTTYgenで侯喇した入泰赴ファイル |

| 儡鲁 SSH X11 | X11フォワ〖ディングを铜跟にする | チェック(✓)するˉ |

肋年が貉んだら·カテゴリの≈セッション∽に败瓢して·≈セッション办枉(E)∽布に努碰なセッション叹を掐れて·ボタン[瘦赂]をクリックしますˉすると·办枉の面にそのセッション叹が附れますˉ海稿は·それを联买して·ボタン[粕哈(L)]をクリックすることにより·肋年が瓤鼻されますˉ

肋年が瓤鼻されたら·[倡く(O)]ボタンをクリックします(哭4)ˉすると·タ〖ミナルが倡き≈Passphrase for key…∽とパスワ〖ドの掐蜗を滇められますˉ赴を栏喇したときのパスワ〖ドを掐れますˉするとタ〖ミナルが惟ち惧がりますˉ

|

| [倡く]ボタンを病す |

Linux

クライアントにPuTTYを蝗うかぎり·肋年は Windows と票じですˉPuTTYの弹瓢は·タ〖ミナルでコマンド≈putty∽をタイプするか·ubuntuの眷圭メニュ〖のアプリケ〖ション→インタ〖ネット→PuTTY SSH client を联买しますˉ呵介の弹瓢では·儡鲁のための肋年を乖いますˉ脚妥なところの肋年を笆布に绩しますˉ

| Category | 灌誊 | 肋年 |

|---|---|---|

| Session | Host Name (or IP address) | 192.168.1.81 儡鲁黎のIPアドレス |

| Port | 22 | |

| Connection type | SSH | |

| Load, save or delete a stored session | 奶撅はここから粕み哈んで悸乖ˉ | |

| Connection Data | Auto-login username | yamamoto アカウント |

| Connection SSH | Preferred SSH protocol versin | 2 |

| Connection SSH Auth | Private key file for authentication | PuTTYgenで侯喇した入泰赴ファイル |

| Connection SSH X11 | Enabel X11 forwarding | チェック(✓)するˉ |

≈Private key file for authentication∽の肋年では·入泰赴ファイル(ubuntu_server.ppk)を冷滦パスで木儡回年しますˉボタン[Browse…]をクリックしても·このファイルを斧ることができませんˉなぜならば·このファイルは≈.ssh∽という保しディレクトリ〖に呈羌したからですˉ

肋年が貉んだら·カテゴリの≈Session∽に败瓢して·≈Saved Sessions∽布に努碰なセッション叹を掐れて·ボタン[Save]をクリックしますˉすると·办枉の面にそのセッション叹が附れますˉ海稿は·それを联买して·ボタン[Load]をクリックすることにより·肋年が瓤鼻されますˉ

肋年が瓤鼻されたら·[Open]ボタンをクリックしますˉすると·タ〖ミナルが倡き≈Passphrase for key…∽とパスワ〖ドの掐蜗を滇められますˉ赴を栏喇したときのパスワ〖ドを掐れますˉするとタ〖ミナルが惟ち惧がりますˉ

ファイル拎侯

コマンド≈scp(Secure Copy)∽

コマンド≈scp∽を脱いると·ロ〖カルとリモ〖トホスト粗でファイルやディレクトリ〖のコピ〖ができますˉ蝗い数は·コマンド≈cp∽とほとんど票じですˉリモ〖トホストのファイルやディレクトリ〖の回年数恕は·肌のようにしますˉ

| www.yamamo10.jp:/home/yamamoto/hoge/fuga.txt | 冷滦パス回年 |

| yamamoto@www.yamamo10.jp:hoge/fuga.txt | ユ〖ザ〖≈yamamoto∽でファイル回年 |

GUIクライアントアプリケ〖ション

windowsであれば≈WinSCP∽·Linuxであれば≈gFTP∽が守网ですˉ

ル〖タ〖の肋年

嘲婶からアクセスするためには·极吗のル〖タ〖を肋年する涩妥がありますˉ讳は·NTT PR-S300NEを蝗っていますˉその肋年は·≈拒嘿肋年→琅弄IPマスカレ〖ド肋年∽で乖いますˉ

その戮

赴が恃わった眷圭

讳の眷圭·ubuntu server を眶搀インスト〖ルし木したので·サ〖バ〖のホスト赴が恃わってしまいましたˉ笆布のようなメッセ〖ジが附れましたˉ

$ ssh yamamoto@192.168.1.81

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

@ WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED! @

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

IT IS POSSIBLE THAT SOMEONE IS DOING SOMETHING NASTY!

Someone could be eavesdropping on you right now (man-in-the-middle attack)!

It is also possible that the RSA host key has just been changed.

The fingerprint for the RSA key sent by the remote host is

5d:e9:26:a5:a5:f4:16:ef:7b:05:5e:e6:63:62:59:b4.

Please contact your system administrator.

Add correct host key in /home/yamamoto/.ssh/known_hosts to get rid of this message.

Offending key in /home/yamamoto/.ssh/known_hosts:5

RSA host key for 192.168.1.81 has changed and you have requested strict checking.

Host key verification failed.

肌のようなことが今かれていますˉ

焚桂¨リモ〖トホストの千沮が恃わりました!

茂かが·部か碍さをしている材墙拉があります!

RSAキ〖が恃わった材墙拉もありますˉ

部荚かが·海あなたを硼陌しているかもしれません(面粗苟封)!

リモ〖トホストにより流られたRSAキ〖のフィンガ〖プリントは·≈5d:e9:26:a5:a5:f4:16:ef:7b:05:5e:e6:63:62:59:b4∽ですˉ

あなたのシステムアドミニストレ〖タ〖に啼い圭わせてくださいˉ

このメッセ〖ジが叫ないようにするために·≈/home/yamamoto/.ssh/known_hosts∽に赖しいホストキ〖を纳裁してくださいˉ

啼玛のあるキ〖は·≈/home/yamamoto/.ssh/known_hosts∽の5戎誊ˉ

129.168.1.81のRSAホストキ〖は恃わりましたˉそして·あなたは阜泰なチェックを妥滇しましたˉ

ホストキ〖の浮沮に尔孺しましたˉ

このメッセ〖ジから known_hosts に淡很された5戎誊のホストに啼玛があることが尸かりますˉ千沮の册镍で赴が圭わなかったのですˉこのファイルの5乖誊を猴近して·浩刨·介搀の儡鲁からやり木すこともできますˉこれは缄瓢で乖うので粗般いが券栏することもあるので·肌のようにコマンド≈ssh-keygen∽を蝗うことを传めますˉ

$ ssh-keygen -R 192.168.1.81

/home/yamamoto/.ssh/known_hosts updated.

Original contents retained as /home/yamamoto/.ssh/known_hosts.old

こうすることにより·192.168.1.81のホスト给倡赴の攫鼠が猴近されますˉ

そうして·笆布のように介搀儡鲁をもう办刨やり木しますˉ

$ ssh yamamoto@192.168.1.81 The authenticity of host '192.168.1.81 (192.168.1.81)' can't be established. RSA key fingerprint is 5d:e9:26:a5:a5:f4:16:ef:7b:05:5e:e6:63:62:59:b4. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '192.168.1.81' (RSA) to the list of known hosts. yamamoto@192.168.1.81's password: xxxxxx パスワ〖ドを掐れる Welcome to Ubuntu 11.10 (GNU/Linux 3.0.0-12-server x86_64) * Documentation: https://help.ubuntu.com/11.10/serverguide/C System information as of Mon Apr 30 15:34:03 JST 2012 System load: 0.06 Processes: 83 Usage of /: 1.1% of 105.87GB Users logged in: 0 Memory usage: 1% IP address for eth0: 192.168.1.81 Swap usage: 0% Graph this data and manage this system at https://landscape.canonical.com/ New release '12.04 LTS' available. Run 'do-release-upgrade' to upgrade to it. Last login: Mon Apr 30 15:33:10 2012 from 192.168.1.61

ペ〖ジ侯喇攫鼠

徊雇获瘟

- SSHの肋年については·介看荚がWEB倡券に末里の≈UbuntuにSSHサ〖バ〖をインスト〖ル∽を徊雇にしましたˉˉ

- 赴侯喇については·≈Linuxでsshの赴を侯喇するには∽を徊雇にしましたˉ

- SSHのX啪流の箕の泣塑胳掐蜗の啼玛に簇しては·≈SSHのX啪流网脱箕に、泣塑胳IMEが铜跟にならない凤∽を徊雇にしましたˉ

构糠旺悟

| 2012钳12奉16泣 | ペ〖ジの糠惮侯喇 |

| 2014钳04奉04泣 | ≈弹瓢ˇ匿贿·その戮∽を纳淡 |